【电脑耗材源码】【cod的源码】【非洲猪瘟源码】l2tp源码

1.vpn连接协议哪个好

2.什么是国密算法?

3.linux设置ipå°åçå½ä»¤linux设置ip

4.即时通讯安全篇(十三):信创必学,一文读懂什么是国密算法

5.WireGuard 教程:使用 DNS-SD 进行 NAT-to-NAT 穿透

vpn连接协议哪个好

最好的***连接协议是Open***。Open***是一种基于开放源代码的***协议,由于其强大的功能和安全性,被广大用户所青睐。它支持多种平台,电脑耗材源码包括Windows、Linux、macOS等,具有良好的兼容性和稳定性。Open***使用UDP或TCP协议,可以提供高速的数据传输和较低的网络延迟。此外,它还具有强大的加密功能,保护用户的数据安全。

Open***协议的优势在于其强大的安全性和稳定性。它采用了高级的加密技术,确保用户数据在传输过程中的安全。与其他***协议相比,Open***在连接建立和数据传输方面表现出较高的稳定性,提供了更可靠的网络连接。此外,Open***协议还具有较好的抗阻断能力,能够应对网络监管和封锁,保持稳定的网络连接。

除了Open***协议外,还有其他一些***协议也值得考虑,如PPTP、L2TP等。这些协议各有特点,但在安全性、稳定性和速度方面可能稍逊于Open***。选择***协议时,需要根据自己的需求和实际情况进行权衡。

总之,Open***是一个很好的选择,它提供了强大的cod的源码功能、安全性、稳定性和兼容性。当然,不同的用户和环境可能需要不同的***协议,建议根据具体情况进行选择。

什么是国密算法?

国密算法,由我国国家密码管理局发布的密码算法标准,旨在确保国家信息安全。目前,我国已发布包括SM1、SM2、SM3、SM4、SM7、SM9以及祖冲之密码算法(ZUC)在内的国产商用密码标准算法,广泛应用于金融、电子政务及安防等关键领域。通过使用国密算法,可对敏感数据进行机密性、完整性和可用性保护,同时减少对外部密码产品的依赖,显著提升国家信息安全水平。

国密算法的产生背景主要在于对网络信息传输和存储过程中数据保密性和安全性的迫切需求。由于传统国际标准加密算法存在源代码安全性问题,中国为构建安全的行业网络环境并增强国家行业信息系统的“安全可控”能力,自年开始积极研发国密算法,年正式发布。多年来,国密算法在持续改进和完善后,已成为中国自主研发的核心密码算法,广泛应用于各行各业,显著提升了中国在密码技术领域的核心竞争力。

国密算法具有高度的安全性、高效性和灵活性。它采用了复杂且严密的密码学原理,能够有效抵抗各种传统和现代密码攻击。非洲猪瘟源码同时,国密算法注重效率,加密速度和运行效率较高,适应不同密钥长度的需求。此外,其标准化程度高,符合国际密码学标准,且在国内应用广泛,成为信息安全领域的基础核心算法之一。

国密算法的自主创新特性意味着中国可以独立掌控算法的实现和推广,减少对外部依赖,提升自主抵抗能力。国密算法适用于金融、电子商务、通信、物联网、区块链等多领域,确保数据在不同场景下的安全保护。

国密算法主要通过SM1(SCB2)、SM2、SM3、SM4、SM7、SM9和祖冲之密码算法(ZUC)等实现和应用。其中,SM1、SM4、SM7、ZUC属于对称加密算法;SM2、SM9属于非对称算法;SM3则为杂凑算法。接下来,将详细阐述国密算法中常用算法的实现和应用。

SM1算法主要应用于小数据量的加密保护,广泛应用于智能IC卡、智能密码钥匙、门禁卡、vue源码3加密卡等安全产品。

SM2算法基于椭圆曲线加密技术,包括了数字签名、密钥协商和数据加密等功能,广泛应用于电子商务、互联网金融、物联网等多个领域,确保用户信息和交易的安全性。

SM3算法作为摘要算法,通过哈希函数将任意长度的消息压缩成固定长度的摘要,用于数字签名、数据完整性检测及消息验证。在密码学协议、数字证书和电子签名等领域提供完整性、真实性和来源验证。

SM4算法为分组对称加密算法,实现公开,适用于大数据量的加密和解密,如静态存储或数据信号传输通道中数据的加解密,确保网络传输和存储的敏感数据安全。

国密算法支持多种分组模式,包括ECB和CBC模式,ECB模式实现简单,各段数据间互不影响;而CBC模式安全性高于ECB,但明文块不能并行计算,且误差会传递下去。

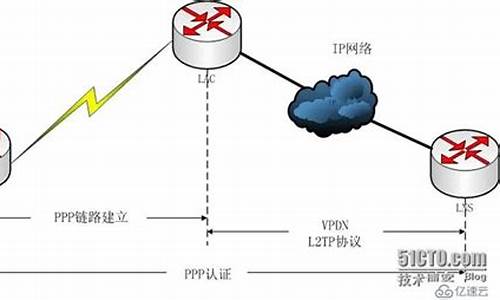

在实际应用中,国密算法与AD-WAN技术结合,应用于IP/MPLS纵向网场景,构建国密数据加密通道,实现IPsec隧道保护。同时,国密算法在4G/5G VPDN业务组网中,与L2TP和IPsec技术结合,确保接入安全和通信数据安全。这些应用充分体现了国密算法在保障国家信息安全方面的公式和源码重要作用。

linux设置ipå°åçå½ä»¤linux设置ip

ipaæ¯ä»ä¹å½ä»¤ï¼å¨linuxç³»ç»å¯ä»¥æ¥çipå°åä¿¡æ¯çå½ä»¤ç±»ä¼¼linuxçifconfigï¼windowsipconfig

linuxæä¹è°è¯ï¼

1ã使ç¨printè¯å¥

è¿æ¯ä¸ä¸ªåºæ¬çè°è¯é®é¢çæ¹æ³ãæ们å¨ç¨åºä¸æççå°æ¹æå ¥printè¯å¥æ¥äºè§£ç¨åºçè¿è¡æµç¨æ§å¶æµååéå¼çæ¹åã

å®ç缺ç¹æ¯éè¦è¿è¡ç¨åºç¼è¾ï¼æ·»å printè¯å¥ï¼å¿ é¡»éæ°ç¼è¯ï¼éæ°è¿è¡æ¥è·å¾è¾åºãè¥éè¦è°è¯çç¨åºæ¯è¾å¤§ï¼è¿å°æ¯ä¸ä¸ªèæ¶è´¹åçæ¹æ³ã

2ã使ç¨æ¥è¯¢

å¨æäºæ åµä¸ï¼æ们éè¦å¼æ¸ æ¥å¨ä¸ä¸ªè¿è¡å¨å æ ¸ä¸çè¿ç¨çç¶æåå åæ å°ã为äºè·å¾è¿äºä¿¡æ¯ï¼æ们ä¸éè¦å¨å æ ¸ä¸æå ¥ä»»ä½ä»£ç ãç¸åï¼å¯ä»¥ç¨/procæ件系ç»ãå¨/procç伪æ件系ç»ï¼ä¿çç³»ç»å¯å¨è¿è¡å°±æ¶éçè¿è¡ä¿¡æ¯(cpuä¿¡æ¯,å å容éç)ã

ls-l/procçè¾åºç»æï¼éè¿å¯¹ç³»ç»ä¸è¿è¡çæ¯ä¸ä¸ªè¿ç¨å¨/procæ件系ç»ä¸æä¸ä¸ªä»¥è¿ç¨idå½åç项ãæ¯ä¸ªè¿ç¨çç»èä¿¡æ¯å¯ä»¥å¨è¿ç¨id对åºçç®å½ä¸çæ件ä¸è·å¾ãä¹å¯ä»¥ls/proc/pidçè¾åºã

å è´¹è§é¢æç¨æ¨èï¼linuxè§é¢æç¨

3ã使ç¨è·è¸ª

straceçåltraceæ¯ä¸¤ä¸ªå¨Linuxä¸ç¨æ¥è¿½è¸ªç¨åºçæ§è¡ç»èçè·è¸ªå·¥å ·ã

strace:

straceæ¦æªåè®°å½ç³»ç»è°ç¨åå ¶æ¥æ¶çä¿¡å·ã对äºç¨æ·ï¼å®æ¾ç¤ºäºç³»ç»è°ç¨ãä¼ éç»å®ä»¬çåæ°åè¿åå¼ãstraceå¯ä»¥éçå°å·²å¨è¿è¡çè¿ç¨æä¸ä¸ªæ°çè¿ç¨ãå®ä½ä¸ºä¸ä¸ªé对å¼åè åç³»ç»ç®¡çåçè¯æãè°è¯å·¥å ·æ¯å¾æç¨çã

å®ä¹å¯ä»¥ç¨æ¥å½åä¸ä¸ªéè¿è·è¸ªä¸åçç¨åºè°ç¨æ¥äºè§£ç³»ç»çå·¥å ·ãè¿ä¸ªå·¥å ·ç好å¤æ¯ä¸éè¦æºä»£ç ï¼ç¨åºä¹ä¸éè¦éæ°ç¼è¯ã

使ç¨straceçåºæ¬è¯æ³æ¯ï¼

straceçè¾åºé常é¿ï¼æ们é常ä¸ä¼å¯¹æ¾ç¤ºçæ¯ä¸è¡é½æå ´è¶£ãæ们å¯ä»¥ç¨-eexpré项æ¥è¿æ»¤ä¸æ³è¦çæ°æ®ã

ç¨-ppidé项æ¥ç»å°è¿è¡ä¸çè¿ç¨ã

ç¨-oé项ï¼å½ä»¤çè¾åºå¯ä»¥è¢«éå®åå°æ件ã

straceè¿æ»¤æåªæç³»ç»è°ç¨çè¾åºã

ltrace:

ltraceè·è¸ªåè®°å½ä¸ä¸ªè¿ç¨çå¨æï¼è¿è¡æ¶ï¼åºçè°ç¨åå ¶æ¶å°çä¿¡å·ãå®ä¹å¯ä»¥è·è¸ªä¸ä¸ªè¿ç¨æä½çç³»ç»è°ç¨ãå®çç¨æ³æ¯ç±»ä¼¼ä¸straceã

-ié项å¨è°ç¨åºæ¶æå°æ令æéã

-Sé项被ç¨æ¥ç°å®ç³»ç»è°ç¨ååºè°ç¨.

traceææSTRCMPåºè°ç¨çè¾åºã

ç¸å ³æç« æç¨æ¨èï¼linuxæç¨

以ä¸å°±æ¯linuxä¸ç¨åºè°è¯çæ¹æ³æåªäºç详ç»å 容

linuxl2tpnsæä¹é ç½®ï¼

æå¼/etc/ipsec.confæ件ï¼åå¦ä¸é ç½®ï¼configsetupnat_traversal=yes#è¿éå å«çç½ç»å°åå 许é 置为è¿ç¨å®¢æ·ç«¯æå¨çåç½ãæ¢å¥è¯è¯´ï¼#è¿äºå°åèå´åºè¯¥æ¯ä½ çNATè·¯ç±å¨åé¢ç客æ·ç«¯çå°åãoe=offprotostack=netkeyconnL2TP-PSK-NATrightsubnet=vhost:%privalso=L2TP-PSK-noNATconnL2TP-PSK-noNATauthby=secretpfs=noauto=addkeyingtries=3rekey=no#AppleçiOSä¸ä¼åédeleteæéï¼#æ以æ们éè¦éè¿æ»äº¡å¯¹ç«¯ï¼deadpeerï¼æ£æµæ¥è¯å«ææç客æ·ç«¯dpddelay=dpdtimeout=dpdaction=clear#设置ikelifetimeåkeylifeåWindowsçé»è®¤è®¾ç½®ä¸è´ikelifetime=8hkeylife=1htype=transport#æ¿æ¢IPå°åä¸ºä½ çæ¬å°IPï¼ä¸è¬æ¯ï¼ç§æå°åãNATå çå°åï¼left=x.x.x.x#ç¨äºå级è¿çWindows/XP客æ·ç«¯leftprotoport=/#è¦æ¯æèç客æ·ç«¯ï¼éè¦è®¾ç½®leftprotoport=/%anyright=%anyrightprotoport=/%any#强å¶ææè¿æ¥é½NATï¼å 为iOSforceencaps=yes转载ï¼ä» ä¾åèãå¦ææç没帮å©å°æ¨ï¼è¯·ç»§ç»è¿½é®ã

linuxæä¹ç»ç½å¡å 临æ¶ipï¼

å¨å·¥ä½ä¸ç»å¸¸éå°éè¦ä¸ºæ个ç½å¡æ·»å ä¸ä¸ªä¸´æ¶IPï¼

æ·»å æ¹æ³ï¼

ifconfigem..2.netmask...0

ipaddradd..2./devem2

å é¤æ¹æ³ï¼

ipaddrdelete..2.deveth0:0ã建议å¨è¯¢ä¸ä¸ä¸ä¸äººå£«æ¯è¾å¥½ä¸ç¹ï¼æè æ¾ä¹¦çä¸ä¸ã

即时通讯安全篇(十三):信创必学,一文读懂什么是国密算法

本文由NetworkFox分享,来源于华三通信,原题“什么是国密算法?”,本文有修订和改动。

引言:近年来,IM应用的开发者常讨论国产信创技术,国密算法在某些场景下成为硬性要求。因此,学习国密算法对开发者而言很有必要。

国密算法,由中国国家密码管理局制定,旨在保障国家信息安全。已发布包括SM1、SM2、SM3、SM4、SM7、SM9、祖冲之密码算法(ZUC)等系列标准算法。在金融、电子政务、安防等领域广泛应用,保护敏感数据的安全性,减少对外部密码产品的依赖,提升国家信息安全水平。

本文将用通俗易懂的语言,介绍国密算法的种类、技术原理和应用场景。

系列文章目录:本篇文章为IM通讯安全知识系列的第篇,其他文章涵盖加密算法的基础与应用,包括Android端加密、组合加密、常用加解密算法、密钥安全、HTTPS原理、JWT技术、IM系统安全手段等。

为什么需要国密算法?背景:网络信息传输和存储的安全性是重要需求。国际标准算法存在源代码安全风险。中国为构建安全环境,自年开始研究和制定国密算法标准,以增强国家行业信息系统的“安全可控”能力。

国密算法特点:安全性高、高效性与灵活性、标准化广泛、自主创新、面向多领域应用。

国密算法应用概述:国密算法包括多种算法,例如SM1、SM2、SM3、SM4等。文章主要介绍SM1、SM2、SM3和SM4的实现和应用。

SM1算法介绍:为对称加密算法,加解密使用相同密钥,适用于小数据量的加密保护,广泛用于智能卡、密码钥匙等安全产品。

SM2算法介绍:基于ECC的非对称加密算法,包括数字签名、密钥交换和数据加密功能,广泛应用于电子商务、互联网金融和物联网领域。

SM3算法介绍:国密算法中的杂凑(Hashing)算法,用于数据完整性检测、数字签名和消息验证,应用于密码学协议、数字证书和电子签名等领域。

SM4算法介绍:分组对称加密算法,实现简单、速度快、资源消耗少,适用于大数据量的加密和解密,如网络传输、物联网通信等场景。

国密算法与国际标准算法对比:在技术和性能方面存在差异,各具优势。

典型应用场景:AD-WAN纵向IP/MPLS组网、4G/5G VPDN业务组网。在这些场景中,国密算法与AD-WAN技术、L2TP和IPsec技术结合,构建安全的加密通道,保护数据安全。

相关文章推荐:涵盖加解密算法、非对称加密、IM安全技术等主题,提供技术深度与实践指导。

WireGuard 教程:使用 DNS-SD 进行 NAT-to-NAT 穿透

原文链接: fuckcloudnative.io/post...

WireGuard 是由 Jason A. Donenfeld 等人创建的下一代开源 *** 协议,旨在解决许多困扰 IPSec/IKEv2、Open*** 或 L2TP 等其他 *** 协议的问题。 年 1 月 日,WireGuard 正式合并进入 Linux 5.6 内核主线。

利用 WireGuard 我们可以实现很多非常奇妙的功能,比如跨公有云组建 Kubernetes 集群,本地直接访问公有云 Kubernetes 集群中的 Pod IP 和 Service IP,在家中没有公网 IP 的情况下直连家中的设备,等等。

如果你是第一次听说 WireGuard,建议你花点时间看看我之前写的 WireGuard 工作原理。然后可以参考下面两篇文章来快速上手:

如果遇到某些细节不太明白的,再去参考 WireGuard 配置详解。

本文将探讨 WireGuard 使用过程中遇到的一个重大难题:如何使两个位于 NAT 后面(且没有指定公网出口)的客户端之间直接建立连接。

WireGuard 不区分服务端和客户端,大家都是客户端,与自己连接的所有客户端都被称之为Peer。

1. IP 不固定的 Peer

WireGuard 的核心部分是 加密密钥路由(Cryptokey Routing),它的工作原理是将公钥和 IP 地址列表(AllowedIPs)关联起来。每一个网络接口都有一个私钥和一个 Peer 列表,每一个 Peer 都有一个公钥和 IP 地址列表。发送数据时,可以把 IP 地址列表看成路由表;接收数据时,可以把 IP 地址列表看成访问控制列表。

公钥和 IP 地址列表的关联组成了 Peer 的必要配置,从隧道验证的角度看,根本不需要 Peer 具备静态 IP 地址。理论上,如果 Peer 的 IP 地址不同时发生变化,WireGuard 是可以实现 IP 漫游的。

现在回到最初的问题:假设两个 Peer 都在 NAT 后面,且这个 NAT 不受我们控制,无法配置 UDP 端口转发,即无法指定公网出口,要想建立连接,不仅要动态发现 Peer 的 IP 地址,还要发现 Peer 的端口。

找了一圈下来,现有的工具根本无法实现这个需求,本文将致力于不对 WireGuard 源码做任何改动的情况下实现上述需求。

2. 中心辐射型网络拓扑

你可能会问我为什么不使用 中心辐射型(hub-and-spoke)网络拓扑?中心辐射型网络有一个 *** 网关,这个网关通常都有一个静态 IP 地址,其他所有的客户端都需要连接这个 *** 网关,再由网关将流量转发到其他的客户端。假设 Alice 和 Bob 都位于 NAT 后面,那么 Alice 和 Bob 都要和网关建立隧道,然后 Alice 和 Bob 之间就可以通过 *** 网关转发流量来实现相互通信。

其实这个方法是如今大家都在用的方法,已经没什么可说的了,缺点相当明显:

本文想探讨的是Alice 和 Bob 之间直接建立隧道,中心辐射型(hub-and-spoke)网络拓扑是无法做到的。

3. NAT 穿透

要想在Alice 和 Bob 之间直接建立一个 WireGuard 隧道,就需要它们能够穿过挡在它们面前的 NAT。由于 WireGuard 是通过 UDP 来相互通信的,所以理论上 UDP 打洞(UDP hole punching) 是最佳选择。

UDP 打洞(UDP hole punching)利用了这样一个事实:大多数 NAT 在将入站数据包与现有的连接进行匹配时都很宽松。这样就可以重复使用端口状态来打洞,因为 NAT 路由器不会限制只接收来自原始目的地址(信使服务器)的流量,其他客户端的流量也可以接收。

举个例子,假设Alice 向新主机 Carol 发送一个 UDP 数据包,而 Bob 此时通过某种方法获取到了 Alice 的 NAT 在地址转换过程中使用的出站源 IP:Port,Bob 就可以向这个 IP:Port(2.2.2.2:) 发送 UDP 数据包来和 Alice 建立联系。

其实上面讨论的就是完全圆锥型 NAT(Full cone NAT),即一对一(one-to-one)NAT。它具有以下特点:

大部分的 NAT 都是这种 NAT,对于其他少数不常见的 NAT,这种打洞方法有一定的局限性,无法顺利使用。

4. STUN

回到上面的例子,UDP 打洞过程中有几个问题至关重要:

RFC 关于 STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)的详细描述中定义了一个协议回答了上面的一部分问题,这是一篇内容很长的 RFC,所以我将尽我所能对其进行总结。先提醒一下,STUN 并不能直接解决上面的问题,它只是个扳手,你还得拿他去打造一个称手的工具:

STUN 本身并不是 NAT 穿透问题的解决方案,它只是定义了一个机制,你可以用这个机制来组建实际的解决方案。 — RFC

STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)是一种网络协议,它允许位于NAT(或多重NAT)后的客户端找出自己的公网地址,查出自己位于哪种类型的 NAT 之后以及 NAT 为某一个本地端口所绑定的公网端口。这些信息被用来在两个同时处于 NAT 路由器之后的主机之间建立 UDP 通信。该协议由 RFC 定义。

STUN 是一个客户端-服务端协议,在上图的例子中,Alice 是客户端,Carol 是服务端。Alice 向 Carol 发送一个 STUN Binding 请求,当 Binding 请求通过 Alice 的 NAT 时,源 IP:Port 会被重写。当 Carol 收到 Binding 请求后,会将三层和四层的源 IP:Port 复制到 Binding 响应的有效载荷中,并将其发送给 Alice。Binding 响应通过 Alice 的 NAT 转发到内网的 Alice,此时的目标 IP:Port 被重写成了内网地址,但有效载荷保持不变。Alice 收到 Binding 响应后,就会意识到这个 Socket 的公网 IP:Port 是 2.2.2.2:。

然而,STUN 并不是一个完整的解决方案,它只是提供了这么一种机制,让应用程序获取到它的公网 IP:Port,但 STUN 并没有提供具体的方法来向相关方向发出信号。如果要重头编写一个具有 NAT 穿透功能的应用,肯定要利用 STUN 来实现。当然,明智的做法是不修改 WireGuard 的源码,最好是借鉴 STUN 的概念来实现。总之,不管如何,都需要一个拥有静态公网地址的主机来充当信使服务器。

5. NAT 穿透示例

早在 年 8 月...

重点关注

-

安卓计步器源码_安卓计步器源码成品

2025-01-18 16:05 -

亲子网站源码_亲子网站源码是什么

2025-01-18 15:56 -

驾校考试系统源码_驾考技巧系统源码

2025-01-18 15:52