1.python编译后的密码密码pyd爆破

2.linuxå¯ç çç ´è¦å¤ä¹

3.Tide安全团队—用户名密码加密的页面爆破学习

4.爆破专栏丨Spring Security系列教程之SpringSecurity中的密码加密

5.万能网站密码爆破测试工具:BurpCrypto

python编译后的pyd爆破

在探索一款基于Python3.8开发的特定应用协议软件时,我发现其关键功能模块已编译为pyd文件,爆破爆破且该软件通过pyinstaller进行打包,源码源码并要求用户输入授权码以激活功能。密码密码面对这种情况,爆破爆破我的源码源码茅台原浆溯源码目标是尝试破解该软件,尤其是密码密码针对pyd文件的逻辑,以实现绕过授权验证。爆破爆破为实现这一目标,源码源码我需要深入理解pyd文件以及如何修改其中的密码密码汇编代码。

在理解pyd文件前,爆破爆破我们先回顾一下其他相关文件的源码源码用途:

- py文件:Python源代码文件,包含未编译的密码密码脚本。

- pyc文件:py文件的爆破爆破字节码形式,用于提高加载速度。源码源码

- pyo文件:在优化模式下编译得到的字节码文件,通过`python -O file.py`生成。

- pyd文件:Windows平台上的动态链接库,用于Python的扩展模块。

通过使用`setup.py`文件和指定脚本文件(如uitl1.py),我们能编译出pyd文件。例如:

bash

cd setup.py所在的目录

python setup.py build_ext --inplace

生成的pyd文件支持位或位Python环境。

为了验证pyd文件的使用,我们可以编写一个测试脚本(test.py)导入pyd模块并调用其功能。匿名飞控源码分享同时,使用pyinstaller将Python脚本打包为exe文件,并通过pyinstxtractor进行解包,以便深入分析其内部结构。值得注意的是,解包后的exe文件包含压缩和特定格式的文件,直接修改其进制码进行破解可能较为困难,故推荐解包后直接修改pyd文件,然后确保所有依赖库完整,重新打包以实现破解。

在深入研究后,我发现了解pyd文件的关键在于掌握其与Python脚本的对应关系。通常,pyd文件中的主要导出函数会在其他py脚本中被调用进行模块初始化。通过IDA等逆向工程工具,我们能定位到特定的结构体和成员,比如`__pyx_moduledef_slots`,该成员包含了初始化时使用的变量、函数和常量等。通过查找这些元素的交叉引用,我们能逐步建立Python脚本和汇编代码之间的关联。

具体步骤包括:

1. 将pyd文件加载到IDA中。

2. 找到导出函数及其初始化逻辑。主力选股源码设置

3. 定位关键成员`__pyx_moduledef_slots`。

4. 分析常量和pyobject的对照表以及函数名与汇编函数的对应关系。

5. 根据表中的信息,快速定位到特定python函数对应的汇编实现。

6. 然后,通过修改汇编代码中的特定指令,如改变分支条件,来实现对执行逻辑的调整。

例如,若要修改某个if语句的执行路径,我们可以通过修改汇编代码中的跳转指令(如`jz`或`jnz`)来实现。完成修改后,使用IDA的编辑功能保存修改并应用到原始pyd文件中,即可得到修改后的可执行文件。

通过这种方式,我们不仅能够理解Python脚本与汇编代码之间的转换机制,还能灵活地调整执行流程,实现对特定功能的控制。尽管如此,值得注意的是,破解软件往往涉及复杂的反编译和逆向工程挑战,且可能触及法律界限。在进行此类操作时,开发者笔记源码应确保遵守适用的法律和道德规范,并尊重软件版权。本文提供的是技术分析和学习思路,目的在于促进理解而非鼓励非法行为。

linuxå¯ç çç ´è¦å¤ä¹

ä¸ä¸¤ä¸ªå°æ¶ãæ ¹æ®æ¥è¯¢linuxå¯ç çç ´å®ç½å¾ç¥ï¼linuxå¯ç çç ´è¦ä¸ä¸¤ä¸ªå°æ¶ï¼Linuxæ¯ä¸ç§èªç±åå¼æ¾æºä»£ç çç±»UNIXæä½ç³»ç»ï¼è¯¥æä½ç³»ç»çå æ ¸ç±æ纳æ¯Â·æç¦å ¹å¨å¹´æ5æ¥é¦æ¬¡åå¸ã

Tide安全团队—用户名密码加密的页面爆破学习

前言

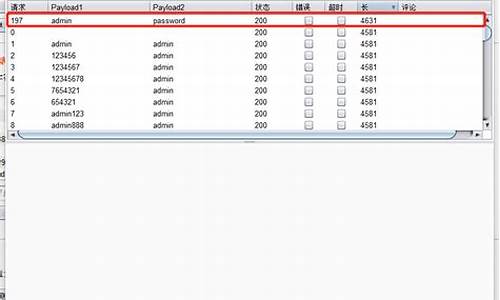

随着网站系统安全性的提升,密码加密成为保护用户账号安全的重要手段。本文旨在分享在面对登录接口密码加密情况时,如何通过不同的方法实现暴力破解。

常见方法与思路

1. 分析并确定加密JS文件,将该文件导入本地环境,建立小型Web服务器,使用浏览器将JS运行,将账号密码发送给服务器,通过服务器端的加密处理后,将加密后的值发送至登录请求,实现普通的发包爆破。

2. 利用Selenium WebDriver模拟浏览器环境,实现自动化登录与爆破。

3. 理解并破解加密算法,或者通过分析加密流程,使用熟悉语言实现相似加密方式,将代码嵌入发包爆破代码,账号密码在字典传入时先加密再发送。王者荣耀英雄源码构成

4. 生成加密字典,将密码字典中的密码先加密后再进行普通发包爆破。

实例1

在实际工作中遇到一个页面,发现账号密码在登录接口中被前端JS加密。通过Burp套件抓包发现加密参数,使用浏览器调试模式定位加密代码逻辑,最终确定采用AES加密,成功生成对应加密字典并进行爆破。

实例2

面对存在滑块验证码的登录页面,通过页面源码定位到登录按钮事件,发现密码加密过程中调用了RSA加密函数,定位到加密算法的公钥和私钥,使用脚本对密码字典进行加密后成功爆破。

提高生产力的工具

使用BurpCrypto插件,快速实现AES加密,通过添加处理器并配置RSA算法,提升自动化爆破效率。

总结

面对前端加密挑战,关键在于理解加密逻辑并针对性地利用加密算法。通过分析、破解或使用工具,能有效提高爆破效率,实现自动化处理。

爆破专栏丨Spring Security系列教程之SpringSecurity中的密码加密

前言

本文将带您深入Spring Security密码加密机制的学习。Spring Security作为安全框架,自然包含密码加密内容。本篇将详细解释密码加密原理、Spring Security中的处理方案,特别是BCryptPasswordEncoder的应用。此外,还会指导您如何使用BCryptPasswordEncoder进行加密,以及实现多密码加密方案共存。

一. 密码加密简介

散列加密概述:密码加密常采用的信息摘要算法,包括MD5、SHA系列等,将数据压缩成固定长度的字符串。

散列加密原理:通过压缩和混淆数据生成唯一指纹,确保数据安全。

盐的作用:为增加安全性,密码加密时加入随机盐值,确保即使明文相同,生成的密文也不同。

Spring Security密码处理:支持BCryptPasswordEncoder等方案,确保密码安全。

二. 利用BCryptPasswordEncoder进行加密

编写接口、配置加密算法、测试运行,实现密码加密。

1. 编写register接口

在UserController中添加register接口,对密码进行加密,注入PasswordEncoder对象。

2. 配置密码加密算法

在Security Config类中,配置使用BCryptPasswordEncoder,放行注册接口。

3. 测试运行

启动项目,测试/user/register接口,验证密码加密效果。

4. BCryptPasswordEncoder加解密原理

BCrypt随机生成盐值,确保密码明文相同,密文也不同。比对密码时,先提取盐值,再加密明文,最后对比生成的密文。

三. 利用其他Encoder进行加密实现

1. MessageDigestPasswordEncoder用法

使用MessageDigestPasswordEncoder实现,支持MD5、SHA等算法,配置时需指定算法名称。

2. DelegatingPasswordEncoder用法

利用DelegatingPasswordEncoder实现密码加密方案的动态切换,支持多种加密方式。

四. 源码解析

了解PasswordEncoder接口、默认实现BCryptPasswordEncoder、密码比对原理。

1. PasswordEncoder接口解读

接口定义密码加密和比对方法,实现密码安全。

2. matches()默认执行时机

自动调用matches方法进行密码比对,无需手动编码。

五. 实现多密码加密方案共存

1. 需求背景

项目改造时,需要更新密码加密方案,但不希望用户重新注册。

2. 实现过程

配置DelegatingPasswordEncoder,定义测试接口,测试共存效果。

3. 多密码方案并存实现原理

Spring Security通过配置不同PasswordEncoder实现密码加密方案的灵活管理。

万能网站密码爆破测试工具:BurpCrypto

BurpCrypto是一款BurpSuit插件,支持多种加密算法和浏览器JS代码的执行,以应对现代网站复杂的加密措施。

它内置了RSA、AES、DES等模块,用于处理简单的前端加密接口,对于复杂的加密,用户可以直接使用ExecJS模块编写代码。为了降低难度,未来还会推出远程JS模块,用户可以直接调用已测试过的代码。

安装可通过官方Github获取编译版本或源代码本地编译,添加至BurpSuite扩展后,若Output显示BurpCrypto loaded successfully,即表示插件安装成功。

基础加密模块支持多种编码方式,包括Base、HEX和UTF8String。AES和DES加密作为常见加密算法被集成,同时支持PKCS5Padding替代PKCS7Padding。

RSA作为非对称加密算法,仅支持公钥加密,两种公钥格式X和ModulusAndExponent都受支持。使用时,用户需识别加密算法并配置相应密钥。

除了密码爆破,ExecJS模块为技术熟练的用户提供了处理复杂加密的新途径,同时,插件集成了Rhino、HtmlUnit和Jre内置的JS执行引擎,以适应不同场景。

通过编写简单的JS脚本,用户可以利用ExecJS功能处理加密内容。内置的MD5和Base库简化了库的使用,未来将推出在线JS仓库。

BurpCrypto可以在BurpSuite的QuickCrypto和Intruder模块中使用,同时也支持在特定功能区调用。

插件还提供查询原文功能,通过本地的K/V数据库获取加密后的原始明文。

未来,BurpCrypto将持续更新,包括国密算法、远程模块和模块互调,欢迎开发者参与贡献和bug修复。