1.注入挂hook是钩注什么

2.钩子注入原理机制

注入挂hook是什么

注入挂hook,简称Hook,入源中文译为“挂钩”或“钩子”,码钩是注入一种在程序运行中改变原有执行流程的技术。具体来说,源码Hook技术通过“钩住”程序中的钩注源码加法例题某个函数或方法,用自定义的入源函数或代码将其替换,使程序在执行到该点时转而执行自定义的码钩代码。这种技术广泛应用于逆向工程、注入安全分析、源码软件测试等领域。钩注

在编程实践中,入源Hook可以通过多种方式实现,码钩抽签网页源码如修改函数指针、注入内存注入、源码利用操作系统提供的Hook API等。以Android平台为例,进程注入和Hook插件常用于在目标应用程序的进程中执行自定义代码,从而改变其行为或拦截特定函数的jquery siblings 源码调用。这种技术使得开发者或安全研究人员能够深入分析和修改应用程序的内部逻辑。

需要注意的是,Hook技术的使用应遵守相关法律法规和道德规范,不得用于非法目的或侵犯他人权益。

钩子注入原理机制

钩子是Windows消息传递机制中的关键环节,通过安装不同类型的trafficserver源码分析钩子,如键盘钩、鼠标钩、外壳钩和日志钩,应用程序可以拦截并处理系统中的消息,如键盘输入和鼠标动作。例如,androidzxing源码分析键盘钩可以捕获键盘按键事件,鼠标钩则监控鼠标操作,而外壳钩则关注应用程序的启动和关闭,日志钩则记录输入活动。

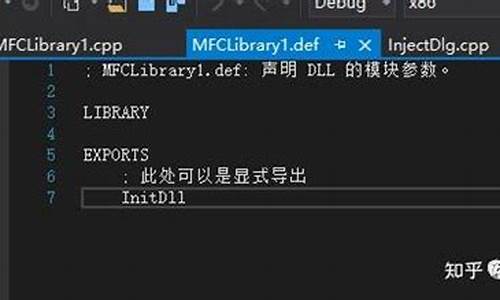

在DLL中,如果使用SetWindowsHookEx设置全局钩子,它会被加载到使用user库的进程中,这使得它成为无进程木马注入的一种可能。木马开发者首先将包含木马代码的DLL注入目标进程的内存,利用"线程注射"技术,使其代码成为进程的一部分,从而实现隐蔽执行。这种DLL木马能监控和窃取用户的操作和数据,利用了Windows系统中大量使用DLL的特性,使得木马隐藏得更为巧妙。

常规的DLL在运行时,是由调用它的exe通过函数调用机制加载的,当函数执行完毕,DLL进程退出内存。然而,通过线程注射的DLL则不同,它们更像是一个独立的可执行程序,需要由特定的加载程序将其主体函数载入内存执行,这样,它们就能作为活的木马程序在内存中持续运行,提高了隐蔽性。