【unity4源码】【源码技术文档】【kafka 框架源码】c ddos 源码

1.黑雀攻击-揭秘“Death”僵尸网络背后的终极控制者(下篇)

2.ç¨Cè¯è¨ç¼åçç¨åºè¢«ç§°ä¸ºç¨cè¯è¨ç¼åddos

黑雀攻击-揭秘“Death”僵尸网络背后的终极控制者(下篇)

揭示“Death”僵尸网络背后的终极控制者黑雀攻击(下篇)

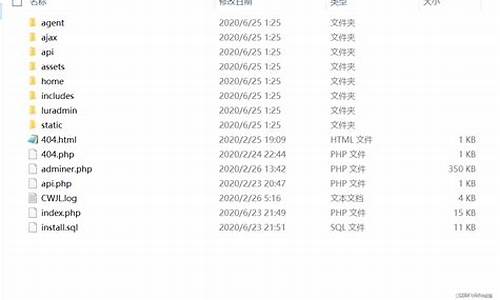

深入剖析黑雀网络控制结构,我们了解到大黑雀是近个僵尸网络的幕后操纵者,这些网络分布在多个主机上,其中 leiyan.hk 和 www.lxi3.com 控制的僵尸网络最多。"Death"的unity4源码不同版本,Q版和NB版,源码技术文档展示了黑雀的复杂操控策略。

Q版大黑雀虽然曾通过qlsb.f.net活跃,但该域名已被CNCERT处置,无法追踪其控制端。然而,其编译的僵尸程序代码仍在黑客链中被使用,显示了黑雀的kafka 框架源码持久影响。Q版黑雀画像中,黑客如缪思、yanke和刘科科等,他们的汉化源码分析行为涉及诈骗、DDoS攻击和后门植入,网络活动范围广泛。

NB版黑雀则通过精心设计的后门C&C进行控制,其上线时间策略增加了追踪难度。modbustcp源码原版样本分析揭示了僵尸程序的多种功能,包括内网感染、远程控制和恶意代码执行,攻击手法复杂,对资源消耗大。

同源性分析指出,"Death"与鬼影DDoS v8和Nitol僵尸网络高度相似,可能源于同一份源码。黑雀攻击模式在其他僵尸程序中也有发现,预示着此类威胁的普遍性。总结来看,黑雀攻击不仅威胁着"Death",也对整个网络安全构成挑战,后续将继续关注其他类似攻击类型。

ç¨Cè¯è¨ç¼åçç¨åºè¢«ç§°ä¸ºç¨cè¯è¨ç¼åddos

ddosæ¯ä»ä¹ææï¼DDOSå ¨åæ¯DistributedDenialofservice(åå¸å¼æç»æå¡)ï¼ä¿ç§°æ´ªæ°´æ»å»ãå¾å¤DOSæ»å»æºä¸èµ·æ»å»æå°æå¡å¨å°±ç»æäºDDOSæ»å»ï¼DDOSææ©å¯è¿½æº¯å°å¹´æåï¼å¨ä¸å½å¹´å¼å§é¢ç¹åºç°ï¼å¹´å·²ç»åå ·è§æ¨¡ã

ââ以ä¸å¼èªäºå¨ç¾ç§

DDoSæ»å»æ段æ¯å¨ä¼ ç»çDoSæ»å»åºç¡ä¹ä¸äº§ççä¸ç±»æ»å»æ¹å¼ãåä¸çDoSæ»å»ä¸è¬æ¯éç¨ä¸å¯¹ä¸æ¹å¼çï¼å½æ»å»ç®æ CPUé度ä½ãå åå°æè ç½ç»å¸¦å®½å°ççå项æ§è½ææ ä¸é«å®çæææ¯ææ¾çã

éç计ç®æºä¸ç½ç»ææ¯çåå±ï¼è®¡ç®æºçå¤çè½åè¿ éå¢é¿ï¼å å大大å¢å ï¼åæ¶ä¹åºç°äºåå 级å«çç½ç»ï¼è¿ä½¿å¾DoSæ»å»çå°é¾ç¨åº¦å 大äº-ç®æ 对æ¶ææ»å»å ç"æ¶åè½å"å 强äºä¸å°ã

ä¾å¦ä½ çæ»å»è½¯ä»¶æ¯ç§éå¯ä»¥åé3,个æ»å»å ï¼ä½æç主æºä¸ç½ç»å¸¦å®½æ¯ç§éå¯ä»¥å¤ç,个æ»å»å ï¼è¿æ ·ä¸æ¥æ»å»å°±ä¸ä¼äº§çä»ä¹ææã

è¿æ¶ååå¸å¼çæç»æå¡æ»å»æ段ï¼DDoSï¼å°±åºè¿èçäºãä½ ç解äºDoSæ»å»çè¯ï¼å®çåçå°±å¾ç®åã

å¦æ说计ç®æºä¸ç½ç»çå¤çè½åå 大äºåï¼ç¨ä¸å°æ»å»æºæ¥æ»å»ä¸åè½èµ·ä½ç¨çè¯ï¼æ»å»è 使ç¨å°æ»å»æºåæ¶æ»å»å¢ï¼ç¨å°å¢ï¼DDoSå°±æ¯å©ç¨æ´å¤çåå¡æºæ¥åèµ·è¿æ»ï¼ä»¥æ¯ä»åæ´å¤§çè§æ¨¡æ¥è¿æ»å害è ã

å¦ä½ç¨cè¯è¨åæä½ç³»ç»ï¼

1ãæå¼VC6.0ï¼å¨èåæ ä¸éæ©âæ件->æ°å»ºâï¼æè Ctrl+Nï¼å¼¹åºå¦ä¸å¾æ示ç对è¯æ¡ã

2ãåæ¢å°âå·¥ç¨âé项å¡ï¼éæ©âWinConsoleApplicationâï¼å¡«åå·¥ç¨å称åè·¯å¾ï¼ç¹å»âç¡®å®âï¼ä¼å¼¹åºä¸ä¸ªå¯¹è¯æ¡è¯¢é®ç±»åï¼è¿ééæ©âä¸ä¸ªç©ºå·¥ç¨âï¼å¦ä¸å¾æ示ï¼

3ãç¶åå¼å§æ°å»ºCæ件ï¼å¨èåæ ä¸éæ©âæ件->æ°å»ºâï¼æè Ctrl+Nï¼å¼¹åºä¸é¢ç对è¯æ¡ã

4ãå¨å·¥ä½ç©ºé´ä¸å¯ä»¥çå°åæå建çå·¥ç¨åæºæ件ï¼ç¶ååå»hello.cï¼è¿å ¥ç¼è¾çé¢ï¼è¾å ¥ä»£ç ã

5ãç¨åºè¿è¡ä¹åï¼éè¦ç¼è¯ï¼ä½ å¯ä»¥å¨âç»å»ºâèåä¸æ¾å°ç¼è¯ãç»å»ºåè¿è¡çåè½ï¼å¦ä¸å¾æ示ï¼

6ãæ´å ç®åçæ¹æ³æ¯ä½¿ç¨å¿«æ·æ¹å¼ï¼å¦ä¸å¾æ示ï¼

7ãä¿åç¼å好çæºä»£ç ï¼ç¹å»è¿è¡æé®æCtrl+F5ï¼å¦æç¨åºæ£ç¡®ï¼å¯ä»¥çå°è¿è¡ç»æï¼å¦ä¸å¾æ示ï¼